调查显示,2022年第二季度平均每周受勒索软件影响的机构同比增长59%,其中批发&零售、分销、政府&军事分列受勒索攻击同比增幅最高的前三类行业。勒索攻击再次成为焦点。

Check Point Research

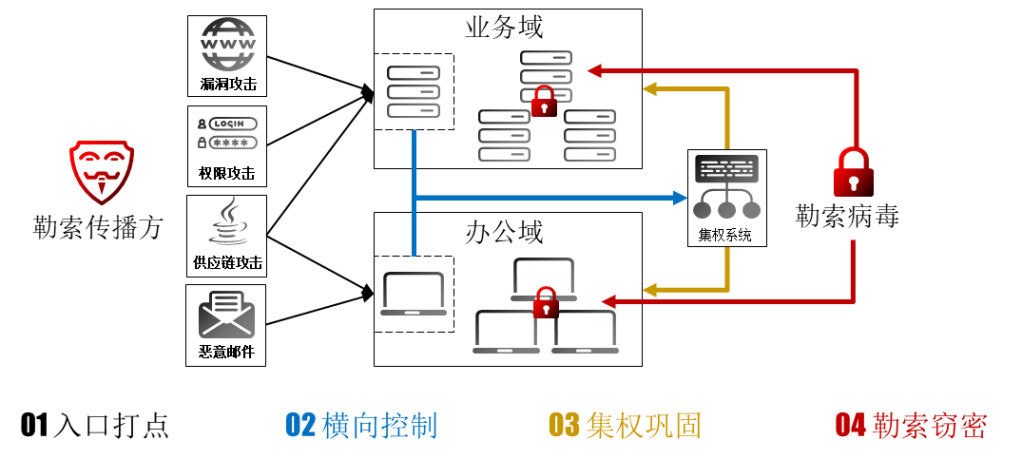

勒索攻击常用步骤是什么?

一图解析

360安全专家团队常年处在攻防一线,长期跟踪1000多个勒索病毒家族,深入研究20个流行家族,建立了勒索病毒攻防知识库。基于多年的研究与积累,总结出勒索攻击的常用步骤与手法:

第一步

通过各种方式进入到内部网络系统

传统方式:漏洞、网站木马、下载、U盘、僵尸网络、破解和激活工具等

社工方式:“鱼叉攻击”、“水坑攻击”、弱口令爆破等

其他方式:供应链投毒等

第二步

进入目标网络后横向渗透寻找高价值目标

第三步

通过批量加密文件等手段实施勒索

勒索攻击案例示意

不难发现,未修复的漏洞就像敞开的大门,成为勒索软件渗透企业防御体系的重要突破口,漏洞修补及软件更新速度、频度有待提高也是造成受勒索病毒影响较为严重的主要原因之一。

发现未知的漏洞是一项挑战,有效管理并快速响应已知的漏洞则是另一项挑战。“看见”未知漏洞、修复并加固已知漏洞,看见与处置能力相结合,将勒索病毒斩断在襁褓里,是防范勒索攻击的基础。

360防勒索解决方案

漏洞修复双重保障

一重保障

360终端安全管理系统

360终端安全管理系统由服务端、客户端和云端查杀平台组成,针对勒索病毒漏洞利用攻击,从系统漏洞修复和漏洞利用攻击实时阻断两个维度,保护用户免遭勒索。

系统漏洞修复:用户安装客户端产品后即可开启并配置漏洞修复加固等防护策略。通过对全网计算机进行漏洞扫描,把计算机与漏洞进行多维关联,根据终端或漏洞进行分组管理,并根据不同的计算机分组与操作系统类型下发补丁,全面提升企业整体漏洞防护等级。对于高危紧急漏洞,提供紧急免疫微补丁进行内存级漏洞修复,在官方补丁推出前实现漏洞免疫。

360终端安全管理系统提供的系统漏洞修复能力,具有三大特点:

灵活:用户可建立黑白名单、设置自动修复等,随时“看见”漏洞

精细:主机、系统、应用扫描全覆盖,勒索病毒攻防知识库赋能,漏洞信息尽在掌握

实用:支持无人值守重启、蓝屏修复等,持续守护终端安全

漏洞利用攻击实时阻断:面对利用主流浏览器、应用软件等 0day漏洞实施的勒索攻击,传统被动式防御的安全软件往往失效,360终端安全管理系统由基于实战的云主防体系赋能,从网络、文件、进程、注册表等多个维度进行内存级全面监控,实时拦截异常行为和异常调用,进而阻止包括0day在内的漏洞利用攻击的发生。此外,360终端安全管理系统通过对流入本机的网络数据包和行为进行检测,可以根据策略在网络层拦截漏洞攻击,阻断外部攻击入侵。

二重保障

360安全专家团队

360安全专家团队根据对勒索家族特征的研究以及勒索病毒利用漏洞的分析,在360终端安全管理系统自动检测扫描的基础上,进行人工安全服务的二次检查与加固,为防勒索加上双重保障

高效:全面监控超1000个勒索病毒家族,实现勒索动态随时掌握,快速输出勒索防护能力

实战:通过模拟勒索组织攻击行为,发现可能的入侵路径及防护薄弱环节,及时修复加固

全面应对勒索攻击,应从事前加固预防、事中预警阻断、事后止损恢复三个维度展开,而终端防护始终是对抗勒索攻击的主战场。

360防勒索解决方案已累计为超万例勒索病毒救援求助提供帮助,360终端安全管理系统已服务政府、医疗、教育、金融等众多行业客户。未来,360将继续以“漏洞修复双重保障”守护广大用户终端安全。

如需进一步咨询相关服务请联系

电话:400-0309-360

邮箱:anfu-b@360.cn