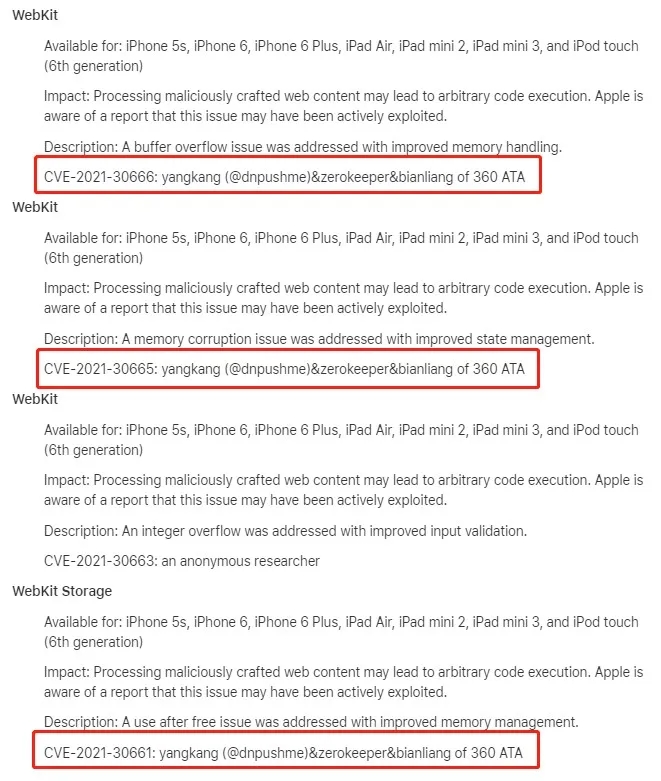

近日,360安全大脑在全网范围内侦测到多起专门针对苹果产品的高级威胁攻击,该攻击利用了苹果现存的3个最新在野0day漏洞(CVE-2021-30661,CVE-2021-30665,CVE-2021-30666),其影响范围覆盖苹果系统众多版本,包括最新版iOS系统和macOS系统,因此最新型号的iPhone手机和Apple电脑均无法防御相关攻击。 360高级威胁研究院在确定漏洞的严重性后,第一时间将相关漏洞细节报告苹果公司,以协助苹果公司尽快修复产品漏洞。目前,苹果官方已发布安全公告,公开致谢360安全团队为苹果产品安全做出的贡献。并且,苹果公司已于4月26日开始至5月陆续发布安全补丁修复相关0day漏洞,鉴于该漏洞的严重危害,请广大苹果用户及时更新安全补丁。

经过360安全大脑的分析研判,通过该0day漏洞,攻击者可以精心制作多个恶意网站诱导受害用户访问,恶意网页会判断受害者访问使用的浏览器类型,如果是Safari则发送携带exploit的JS代码,尝试多个浏览器漏洞和内核提权漏洞组合攻击,最终使用自定义的Loader加载一个Mash-o后门程序,攻击流程如下图:

从漏洞危害层面来说,该0day漏洞若被不法黑客利用来制作后门程序,攻击者不仅可以收集APP安装信息,还窃取通讯录中所有联系人信息,窃取设备UDID和设备序列号,以及窃取IOS KeyChain中保存的应用账户密码信息。从而窃取用户Apple设备中的重要资料和信息,对受害者的个人隐私、帐号等造成极大威胁。

漏洞详情:

CVE-2021-30666:Webkit缓冲区溢出漏洞

CVE: CVE-2021-30666

组件: iOS、macOS

漏洞类型: 缓冲区溢出

影响: 代码执行

简述: 处理恶意制作的Web内容可能会导致任意代码执行,该漏洞已有在野利用。

CVE-2021-30665:Webkit内存破坏漏洞

CVE: CVE-2021-30665

组件: iOS、macOS

漏洞类型: 内存破坏

影响: 内存破坏、代码执行

简述: 处理恶意制作的Web内容可能会导致任意代码执行,该漏洞已有在野利用。

CVE-2021-30661:Webkit内存释放重用漏洞

CVE: CVE-2021-30661

组件: iOS、macOS

漏洞类型: 内存释放重用

影响: 代码执行

简述: 处理恶意制作的Web内容可能会导致任意代码执行,该漏洞已有在野利用。

目前,苹果已发布最新安全更新,请广大苹果用户尽快前往:

https://support.apple.com/zh-cn/HT201222 将系统更新至最新版本,避免遭受漏洞攻击。

产品侧解决方案:

360安全分析响应平台

360安全大脑的安全分析响应平台通过网络流量检测、多传感器数据融合关联分析手段,对该类漏洞的利用进行实时检测和阻断,请用户联系相关产品区域负责人或(shaoyulong#360.cn)获取对应产品。

360本地安全大脑

360本地安全大脑是将360云端安全大脑核心能力本地化部署的一套开放式全场景安全运营平台,实现安全态势、监控、分析、溯源、研判、响应、管理的智能化安全运营赋能。360本地安全大脑已支持对相关漏洞利用的检测,请及时更新网络神经元(探针)规则和本地安全大脑关联分析规则,做好防护。

团队介绍

360高级威胁研究院是360政企安全集团的核心能力支持部门,由360资深安全专家组成,专注于高级威胁的发现、防御、处置和研究,曾在全球范围内率先捕获双杀、双星、噩梦公式等多起业界知名的0day在野攻击,独家披露多个国家级APT组织的高级行动,赢得业内外的广泛认可,为360保障国家网络安全提供有力支撑。