2020年1月Windows7操作系统正式停止官方更新服务,同时不再提供针对其的技术支持、软件更新、漏洞修复等(以下简称“Win7停服”)。由于Windows7操作系统跟业务服务存在一定的绑定关系,截至今天,Windows7操作系统在政企各行业仍占有相当一部分保有量。

随着数字化的持续推进,政企单位的内部终端,成为新的网络边界,针对终端的攻击面随之扩大,无官方实体补丁可打的Windows7终端,相比其他操作系统,更容易引起攻击者的注意。

近年来,漏洞武器化速度显著提升,进一步加剧了Windows7所面临的漏洞威胁。攻击者只需要找到一个尚未修复的漏洞,就很容易撕开终端防线。尤其是高危的0day漏洞,堪称“漏洞核武器”,一旦被攻击者利用,包括Windows7在内的终端将面临极其严峻的防守压力,甚至会导致内网防线一触即溃。

一直以来,漏洞与补丁管理都是一个长久的话题。对于Windows7终端而言,业界当前主要是采用热补丁(微补丁)或虚拟补丁的方式执行高危漏洞的修复管理,这是在没有官方实体补丁的情况下的实践方案。

——源引自《网络安全标准实践指南—Windows7操作系统安全加固指引》

作为Win7停服后首个高危0day漏洞——“双星漏洞”的发现者,360全面具备热补丁、虚拟补丁的技术能力。一方面,360提供的热补丁机制,直击漏洞本质,相当于采用“外科手术式”定点清除的方式,解决具体某一安全漏洞带来的安全威胁,直接、全面、有效解决Win7停服后引发的系统安全问题。

其次,360从通用的攻击/防护原理上入手,通过一套加固防护机制,解决各类漏洞(而非某一具体漏洞)带来的潜在安全风险。基于360安全专家团队在Windows系统底层多年的研究积累,结合守护亿级终端过程中积累的攻防对抗成果,尤其是在漏洞挖掘、利用以及防御等相关领域具备丰富的实战经验,同时发挥360云主防的能力,可识别判断异常的系统调用、关键函数漏洞利用行为,遏制漏洞利用攻击,以外围阻击的方式缓解或清除漏洞。

在某个具体的场景下,360可以基于安全大数据的优势,能把某个程序的执行流、函数调用或者是异常访问(比如一个普通程序频繁访问存储用户账号密码的内存区域)与正常程序的上下文进行对照,准确甄别恶意攻击行为并阻断。

在守护Windows7的过程中,360一直在提供强有力的技术支撑和服务响应,并拥有丰富的实践成果:

360提供的漏洞修复机制,拥有四大核心能力:

1、热补丁底层修复技术

热补丁修复是在系统内存中直接对存在安全漏洞的可执行代码进行精确的“外科手术”,替换过程与系统运行同时进行,涉及到操作同步、代码空间适配等多项复杂工作,犹如给“豆腐绣花”,要求有丰富Windows 7 在内的微软操作系统底层开发经验积累,对安全开发人员的要求极高。

360 有着领先的漏洞挖掘研究专业团队,能从全网安全大数据中能快速发现在野“0day”的攻击,率先捕获样本并且经过专业研究人员的分析,找出漏洞触发的原因,定位问题代码具体位置,给出修复及缓解方案。在亿级终端上,360热补丁修复技术的稳定性和兼容性都得到充分验证。

2、操作系统底层加固技术

切断这些缺陷导致的漏洞利用通路。针对Windows7 系统可带来安全隐患的设计机制进行了加固性修复,阻断利用系统底层漏洞进行权限提升和远程漏洞利用后的本地提权行为。

3、漏洞利用实时免疫

360提供的漏洞利用缓解技术,对于“未知”的漏洞利用拦截效果显著。比如在Win10系统中,系统已经自带“Exploit Protection”功能,但Win7 却缺少这方面安全防护能力,360针对Windows7提供的漏洞利用实时免疫技术,不但补足与Win10 系统的防护能力差距,并在各个方面都进行强化。除了在数据执行保护(DEP)方面的加强,360还支持并强化ROP攻击识别拦截、在可执行程序IAT、EAT(导入导出表)使用时检查等防护功能,更加全面立体的拦截异常恶意漏洞攻击代码执行。

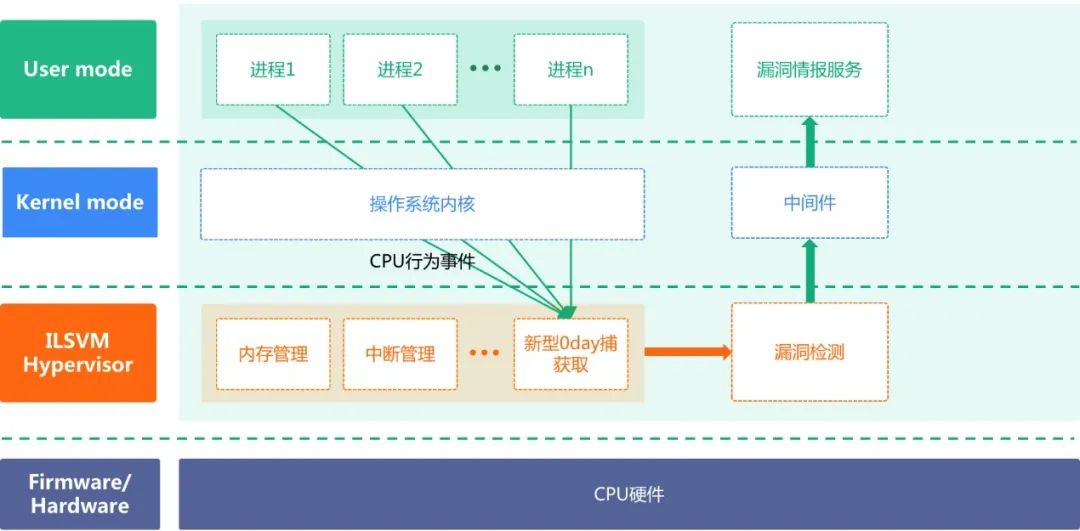

4、虚拟化核晶引擎

360 “核晶引擎”是360 独创的利用CPU 硬件虚拟化所研发的一种将防护能力隐藏在操作系统本身之外的技术。该技术主要能解决Win7 64bit 系统中异常行为捕获难题,虚拟化技术能高效率完成漏洞攻击的发现、检测、响应、预防、防御的各个方面任务。目前,核晶引擎技术已经全面赋能包括360 Win7盾甲、360终端安全管理系统、360 EDR在内的多款终端安全产品。

针对Win7停服引发的安全问题,360一直在行动。在遵循不破坏原本操作系统原则下,凭借在系统底层方面的能力优势,构建主动拦截、定点修复的漏洞与补丁管理机制,帮助广大政企客户构建针对武器化漏洞攻击的坚固屏障。