360 文件威胁分析系统

产品概述

360文件威胁分析系统(360FDR)是一款专门检测恶意文件的软硬一体化设备,尤其是免杀、高级恶意代码、钓鱼邮件等高级网络攻击。该系统综合采用了静态检测、沙箱动态检测、威胁情报检测、机器学习等7种检测技术,拥有强大的逃逸对抗技术,能实现高检出、低误报,有效识别存在或潜在的恶意文件威胁。

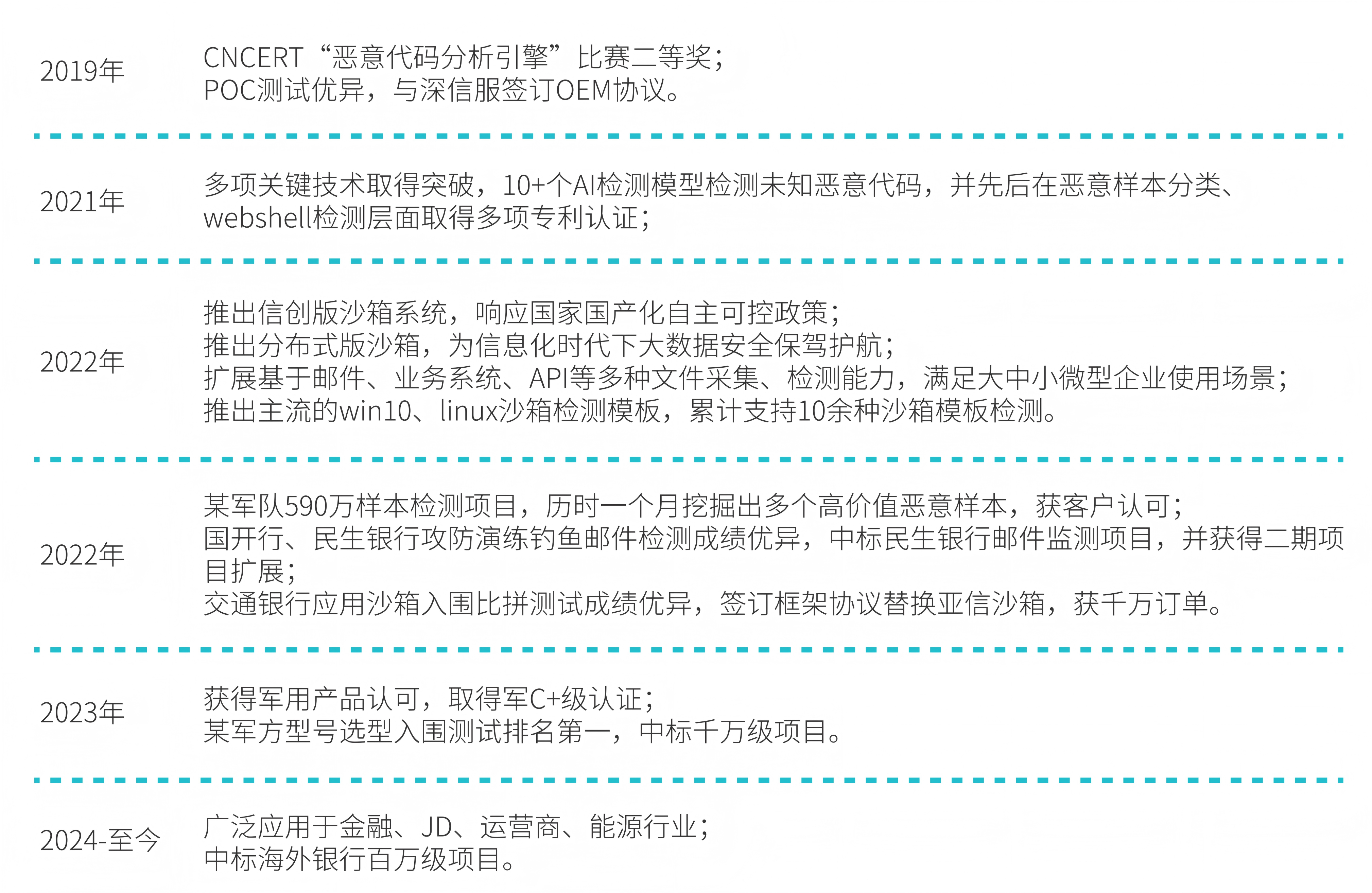

产品发展历程与荣誉

产品发展历程与荣誉

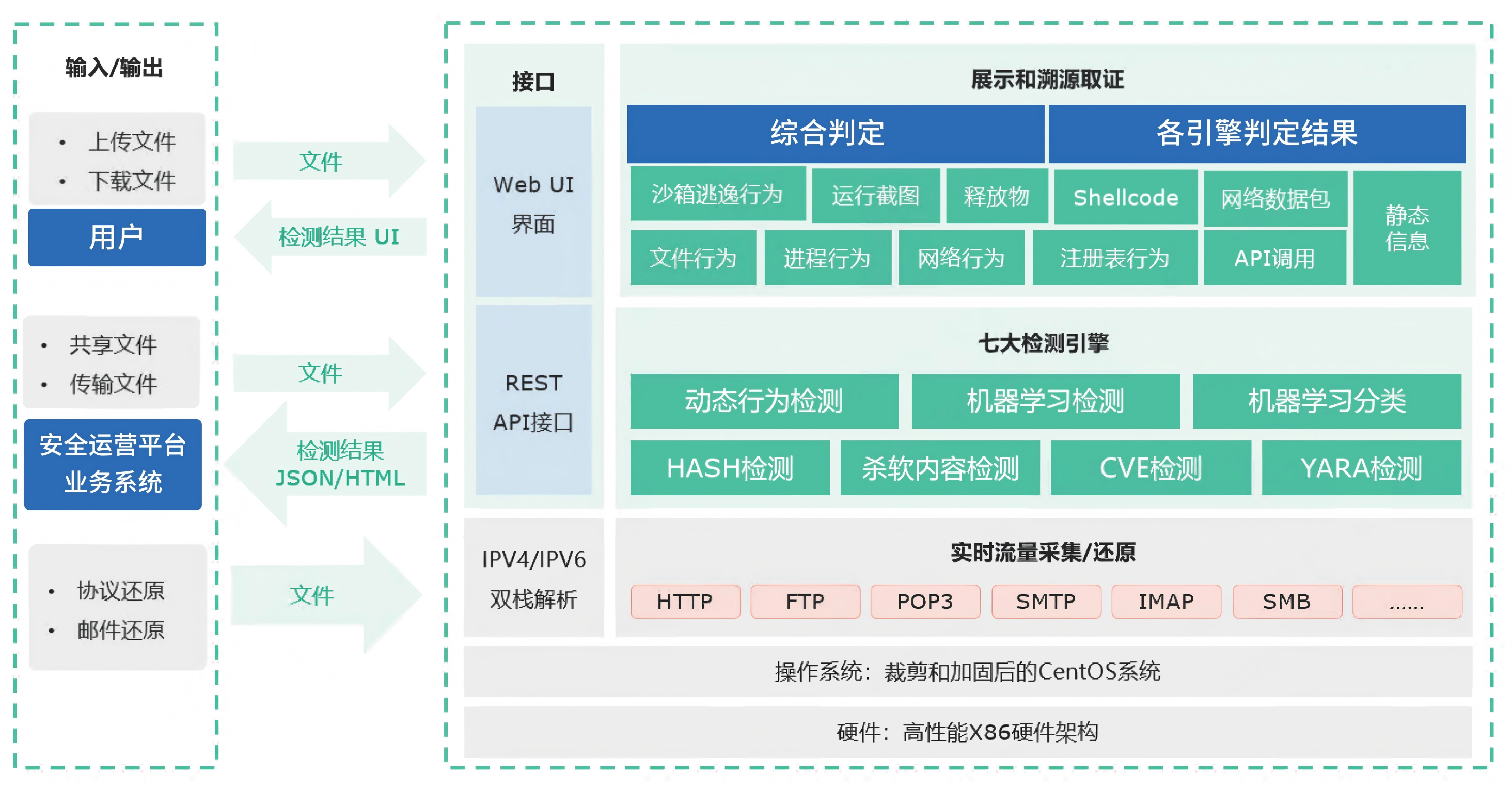

产品架构

产品架构

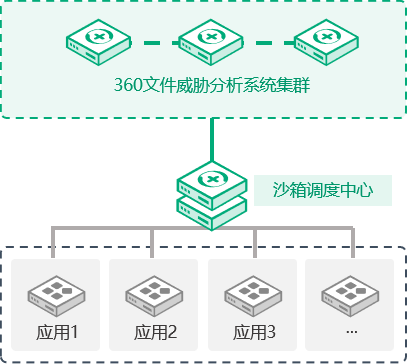

360文件威胁分析系统为软硬件一体化产品,可通过人工提交或者设备接口提交的方式进行恶意代码检测,产品架构如下:

功能介绍

文件类型识别

支持office、网页、压缩包、脚本、图片、程序文件等100余种主流文件类型、自定义文件类型及无后缀文件智能检测。

七类引擎对抗检测

集成HASH检测、内容检测、CVE检测、动态沙箱检测、YARA规则检测(支持自定义YARA检测规则、机器学习检测、机器学习威胁判定七大检测引擎进行文件威胁深度检测与分析,既可以快速发现漏洞利用、木马、蠕虫、病毒、黑客攻击等已知恶意威胁,也可以识别未知木马、未知网页挂马、0Day漏洞、NDay变种漏洞等高级威胁。

恶意样本深度分析

针对恶意文件的威胁等级、影响范围进行评估,并输出文件威胁检测结果、概要报告、静态信息报告、动态行为分析报告、原始日志报告以便安全运营人员进行调查取证和溯源分析。

威胁情报反哺

支持对样本威胁行为进行深度挖掘,通过静态字符串(潜在)、API、网络通信提取Pcap中的IP、域名、URL提炼出威胁情报加入文件检测黑名单进行威胁检测能力反哺。

多源样本获取

既可以通过流量还原、API接口上传、Web手动上传、URL下载、FTP/SMB远程服务器下载等方式获取文件进行检测,也可以通过标准的数据接口外发检测结果和报告提升第三方安全设备文件检测能力。

部署方案

标准版部署

标准版部署

360文件威胁分析系统标准版,支持与邮件网关、办公、生产业务系统、文件存储服务器、即时通讯工具、网盘、流量探针等具备文件采集功能的第三方业务系统、设备对接、关联,将待检测文件上传至文件威胁分析系统进行检测,获取检测结果后通知对接系统、用户干预、处置威胁。

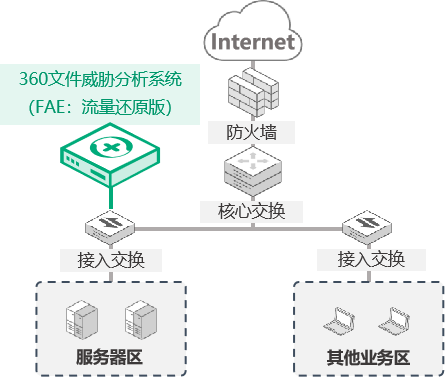

企业版部署

企业版部署

360文件威胁分析系统企业版(FAE)属于全功能版,自带文件还原功能,可直接旁路镜像部署在核心交换,将网络中原始的流量还原成协议会话和文件,系统再对还原出来的文件进行静态+动态技术结合的深度分析。

群版部署

群版部署

360文件威胁分析系统集群部署,主要应用于大流量、多文件、文件APT攻击深度挖掘检测场景。

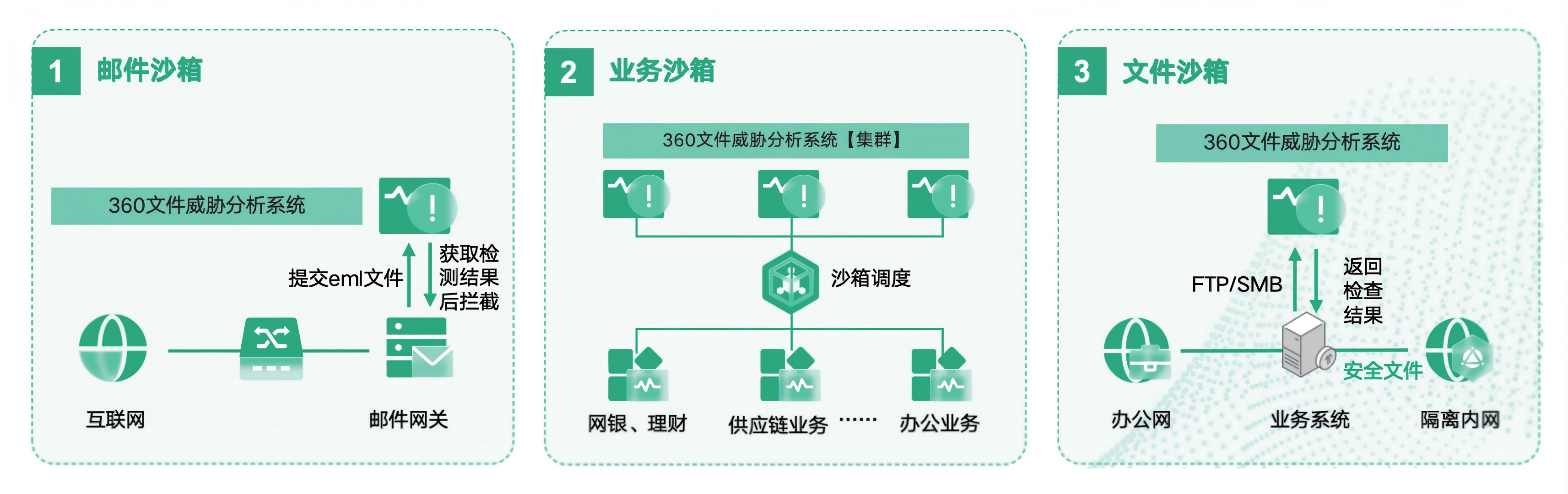

应用场景

钓鱼邮件附件检测

接收邮件服务器流量中还原邮件的附件,重点监测钓鱼邮件。

部署360文件威胁分析系统设备,接收邮件服务器流量中的邮件附件(可与朗格、方向标等邮件网关产品对接,接收邮件附件),重点监测钓鱼邮件。若监测到钓鱼邮件,及时告警、溯源钓鱼邮件的C2地址,及时下线处置。

业务文件检测

网银、ERP、OA、即时通讯等业务系统内待流通文件检测。

360文件威胁分析系统能够对上传至业务系统的文件进行静态、动态沙箱综合检测,并将检测结果返回给业务系统,业务系统根据检测结果,放行安全文件、隔离或删除恶意文件,以确保业务系统正常免遭恶意攻击。

跨网文件安全检测

文件摆渡、文件服务器、网闸等中转设备中流转文件检测。

部署360文件威胁分析系统标准版,将文件通过API发送给360文件威胁分析系统。360文件威胁分析系统对上传文件进行静态+动态深度分析,防止恶意文件进入内网进行横向渗透,从而扩大攻击面窃取、篡改关键业务数据。

集群文件分析中心

高价值样本挖掘,发现、阻止、逆向高级恶意代码攻击行为。

部署360文件威胁分析系统集群方案,形成文件威胁分析中心,快速构建文件威胁分析中心,完成大量可疑文件的威胁检测,实现对文件威胁的全局监测。

产品优势

可检测文件类型覆盖广

支持office、网页、压缩包、脚本、图片、程序文件等100余种主流文件类型、自定义文件类型及无后缀文件智能检测。

静态规则匹配检测

集成HASH检测、内置三大AV内容检测、YARA规则检测、CVE检测引擎,基于EB级数据提炼的威胁情报,快速精准检测漏洞利用、木马、蠕虫、病毒、黑客攻击等2.77亿已知恶意威胁。

沙箱动态深度分析

融合动态沙箱检测、机器学习检测、机器学习威胁判定引擎,以国内领先的沙箱逃逸对抗手段、样本激活技术、恶意样本行为规则信息,进行文件威胁深度检测与分析,识别未知木马、特种木马、未知网页挂马、0Day漏洞、NDay变种漏洞等高级威胁。

恶意文件深度分析取证

针对恶意文件的威胁等级、影响范围进行评估,并输出文件威胁检测结果、概要报告、静态信息报告、动态行为分析报告、原始日志报告以便安全运营人员进行调查取证和溯源分析。

攻击者溯源取证分析

通过恶意软件类型、威胁手段、关键行为等收集威胁情报,识别攻击者的动机和意图,追踪识别恶意家族,溯源攻击者信息。

需求分析

避免文件裸奔

所有文件检测后再传入内网,降低了感染和扩散风险,提升了对抗勒索软件、木马和其他恶意文件的监测能力。

弥补现有防御体系不足

互联网文件防护仅依靠传统的杀毒软件、邮件网关难以应对0Day、免杀木马、高级恶意代码等新型攻击,360文件威胁分析系统对接第三方安全设备可在恶意文件落盘前进行检测,避免数据窃取与经济损失。

满足合规要求的重要工具

合规政策明确要求建立健全网络威胁监测和通报机制,对新型网络攻击提供解决手段。本系统有效的发现恶意软件攻击,并提供多种分析溯源手段,可作为新型网络攻击、勒索自查工具,提升用户在网络边界中的合规程度。

实现安全性与时效性双重业务目标

系统既可以镜像流量、还原文件进行检测,也可以通过标准API接口上传第三方安全设备、业务系统、文件服务器灵活对接,支持根据业务时效性要求配置不同检测策略,在不改变业务系统网络架构的情况下轻松实现安全加固。

满足信创要求

信创版本实现信息安全核心产品及系统的自主可控,满足国产化建设要求。

典型应用

场景举例

- 某国有银行业务文件集群检测项目

需求

- 某国有银行业务应用涉及对公渠道、企业资金管理、理财等多个平台,需要对访问业务系统办理业务上传至数据中台的文件进行勒索自查,确保外网到内网文件安全,文件检测一方面要确保业务实时性,不影响业务交易,另一方面要确保深度检测排除普通杀软无法检测的高级恶意文件威胁。

解决方案

- 采用高可用的集群模式部署23台文件沙箱设备,通过API接口接收业务中台转发待检测文件至360FDR进行检测,采用静态(秒级)+动态(分钟级)可配置的实时或异步检测策略,既能保障业务系统文件检测的时效性和安全性,又能保障银行业务不会因设备单点故障受中断。

效果

- 360FDR对所有待进入内网的文件进行检测过筛,降低了感染和扩散风险,提升了对抗勒索软件、木马和其他恶意文件的监测能力,在不改变网络架构的同时,提升了文件、数据流转的安全性。

场景举例

- 某股份制商业银行邮件检测项目

需求

- 防范攻击方通过免杀木马进行邮件钓鱼突破内网文件方式扩大战果。若监测到攻击团队的钓鱼邮件,及时告警和溯源钓鱼邮件的C2地址。

解决方案

- 部署了4台360FDR企业版设备,接入邮件服务器流量,还原邮件附件,重点监测行外发到行内的邮件。

效果

- 360FDR从网络流量中提取邮件相关数据,还原邮件附件,攻防演练活动期间,发现一封攻击团队伪装的钓鱼和一起木马事件并提供了详细的报告,有效检测未知恶意代码、免杀木马,可解决现有恶意邮件安全检测系统在监测能力和溯源能力方面的不足,整体防护能力得到明显提升。

联系我们

联系我们