2020年全球网络安全和网络犯罪五大趋势预测

2019-12-05

12月3日,The Hacker News对2020年全球网络安全和网络犯罪做出五大预测,具体如下:

1、合规疲劳将在安全专业人员中蔓延

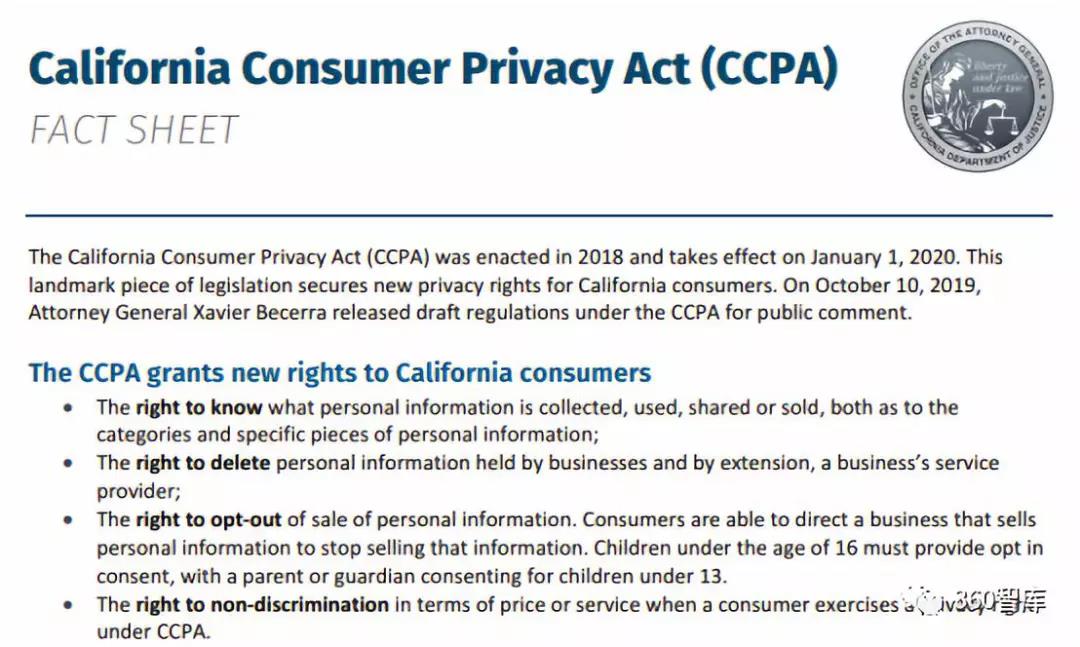

《加利福尼亚消费者隐私法案》(CCPA)在保护加州个人数据、防止不当使用或未经同意被无道德实体使用等值得称赞的目标的驱动下,规定了高额的金钱惩罚,最高可达7500美元每故意违法和2500美元每非故意违法。

无论加州居民的地理位置如何,该法案对处理加州居民个人数据的组织都是有效的。与欧盟的GDPR类似,数据主体被赋予一系列权利,以控制其个人数据及其最终用途。

美中不足的是,如果美国每个州都出台了自己的州隐私法,那么就必须遵守50多条相互重叠、有时甚至相互矛盾的规定,这些规定只适用于美国本土,否则将面临严厉的经济处罚甚至刑事起诉。

由于区域、国家和跨国监管条例的迅速增加,2020年可能成为网络安全合规受到侵蚀并开始迅速衰落的一年。一方面是司法系统缓慢,另一方面是网络安全技能不足和预算不足,网络安全专业人士可能会开始完全无视各种各样的多余法规。

2、第三方数据泄露将主导威胁格局

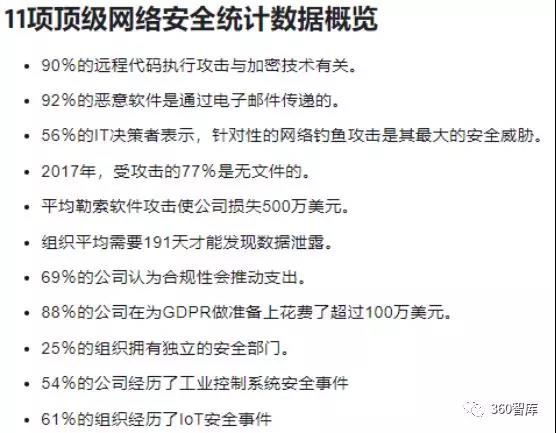

赛门铁克表示,2019年,供应链攻击增加了78%。成功的企业通常是高水平的熟练度和专业化,集中所有可用的资源在特定的市场超越竞争对手。因此,他们将大多数辅助业务流程外包给了熟练的供应商和经验丰富的第三方,从而降低了成本、提高了质量并加快了交付速度。

然而,供应商也在动荡和高度竞争的全球市场中运作,因此很难为客户提供像样的网络安全和数据保护。

IBM表示,2019年发现漏洞的平均时间高达206天。然而,因为攻击的复杂性和受害者缺乏技能,被安全研究人员或记者突然报告,会让数据所有者很吃惊。

网络罪犯深知这一唾手可得的成果,并将继续针对这一最薄弱的环节获取数据、商业机密和知识产权。

3、外部攻击面将继续扩大且不受控制

根据IDG的CSO Online, 61%的组织在2019年经历过物联网安全事件。物联网和连接设备的全球扩散、公共云、PaaS和IaaS的使用极大地促进了业务的发展并使其快速增长。与此同时,组织的外部攻击面也在增加,但这一点常常被忽视。

外部攻击面由攻击者可以从Internet访问的所有数字资产组成。传统的数字资产,如网络或web服务器,通常都有很好的库存,但rest式API和web服务、混合云应用程序和托管在外部平台上的关键业务数据,只是现代攻击面上迅速增长的数字资产的几个例子,它们仍然无人关注。这些数字资产的大部分没有得到适当的维护、监控或保护。

恶意应用程序、欺诈、网络钓鱼和非法占用网站使情况更加恶化,现在通过正确实施的域安全监控可以检测到这些问题。

总而言之,当组织升级IT并留下一系列模糊的数字未知信息时,不管是内部还是外部都易受攻击。

4、云配置错误将暴露数十亿条记录

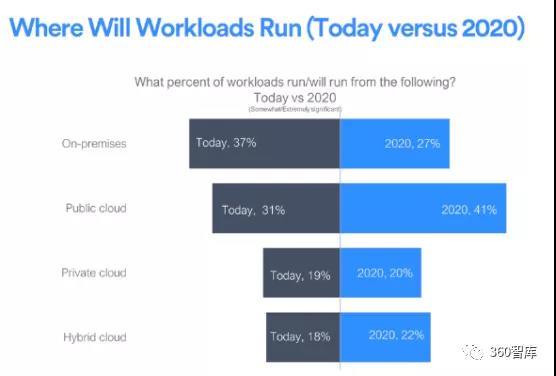

《福布斯》称,到2020年,企业会将83%的工作量转移到云上。然而,用于数据存储和处理的云的稳定增长远远超过了必要的安全技能和负责云基础设施的IT人员的培训。

Gartner报告说,大约95%的云安全故障是由客户而不是公共云基础架构的供应商造成的。在2019年的重大数据泄露中,有很大一部分源于配置不当的云存储,造成大型科技公司和金融机构的数据泄露。

在2019年7月,世界媒体报道了Capital One的数据泄露事件,这可能是美国金融领域最大的数据泄露事件,影响了大约1亿美国人和600万加拿大人。

据报道,攻击者利用一个配置错误的AWS S3存储桶来下载无人看管的极其敏感的数据。尽管Capital One估计只有1.5亿美元的直接损失,但FBI后来披露,有多达30个其他组织也可能因为同样的AWS配置不当而受到攻击。

可以预见的是,在2020年,云安全事件将始终是数据泄露根源的重中之重。

5、密码重用和网络钓鱼攻击将激增

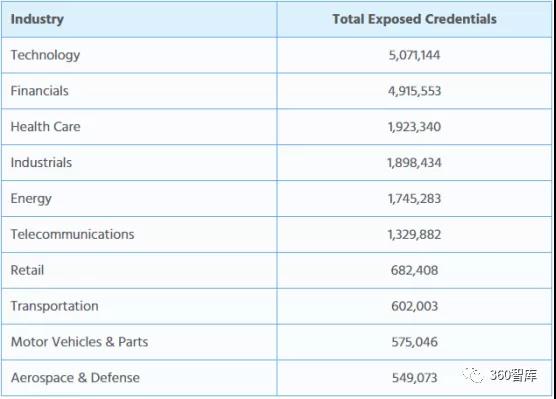

ImmuniWeb表示,仅对于《财富》 500强中的全球最大公司而言,就有可能在2019年暗网中暴露超过2100万个有效凭据。

网络罪犯更喜欢快速、无风险的攻击,而不是耗时的APT攻击、代价高昂的0days攻击,或者是对SAP复杂漏洞的连续利用。

即使许多组织最终设法实现了可使用的身份和访问管理(IAM)系统,并使用了强大的密码策略、MFA和对异常情况的持续监控,但是很少有外部系统包括在受保护的范围内。

这些灰色地带系统的范围从SaaS CRM和ERP到弹性公共云平台。即使攻击者在暗网中发现或购买的密码是无效的,它们也为巧妙的社会工程活动、促进网络钓鱼和智能蛮力攻击提供了大量的想法。

从技术角度看,这些攻击通常乍一看很原始,它们显示出惊人的效率,并且无情地破坏和削弱了组织的网络安全防御能力。

来源:The Hacker News

联系我们

联系我们